これならわかる不正アクセス対策入門の入門

- 形式:

- 書籍

- 発売日:

- 2006年01月17日

- ISBN:

- 9784798109381

- 定価:

- 1,980円(本体1,800円+税10%)

- 仕様:

- A5・288ページ

Perl、PHP、Web開発者必読!

プログラミングをはじめる前に、読んでおきたい1冊!

不正アクセス対策の基本を身につける!

不正アクセス対策について、肩肘張らずにサクッと読めて、でも重要な考え方は身につけられるような本をがんばって書いてみた。この本では、サーバの設定の仕方から、「クロス・サイト・スクリプティング」や「SQLインジェクション」などのWebアプリケーションのセキュリティまで、不正アクセスに対処するための考え方が身につくようになっている。でも、重要なのは個々の細かいHOW-TOなのではなく、いつも心にセキュリティ・マインドを持っていることだ。

本書がそういうセキュリティ・マインド育成の一助になれば幸いである。 (「まえがき」より)

Part 1 不正アクセスって何ですか?

01 そもそも不正アクセスとは?

02 不正アクセスをされると何が困るの?

03 誰が不正アクセスをするのか?

04 いま不正アクセスが注目されるわけ

05 不正アクセス対策を意識しておかなくてはならない人

Part 2 不正アクセスはどこで起きるのか

06 「ホームページを見る」とはどういうことか?

07 サーバにあるファイルがブラウザまでやってくる

08 ユーザーによって違う反応をするページ

09 データはどこに保存されているのか

10 「ステートレス」ということ

11 不正アクセスはどこで起きるのか?

Part 3 不正アクセス対策、せめてこれだけは

12 そんなところにサーバを置くなんて

13 余分な通信はシャットアウト

14 余分なサービスはシャットダウン

15 インストールしただけになってない?

16 セキュリティパッチを怖がらない

17 平文でリモートアクセスするなんて

18 ログを使って健康管理

19 JavaScriptでのチェックだけ?

Part 4 インパクト大、の不正アクセス対策

20 ヒミツなURLはヒミツじゃない

21 直接見られるデータファイル

22 パラメータには要注意

23 granted=1ってまさか?

24 ディレクトリをのぼられてしまうとき

25 次が読めちゃうセッションID

26 せっかちさんなセッションID

27 買った覚えがない商品が

28 クッキー取られるXSS

29 セッションハイジャックしましょ

30 クロスサイトスクリプティングでニセ記事は如何?

31 認証すり抜けの術―SQLインジェクション

32 データベースが壊れちゃう―SQLインジェクション

33 違うところにリダイレクト

34 リダイレクトするはずだったのに

Part 5 不正アクセス対策、できればこれも

35 アドレス欄にIDとパスワードが

36 アクセスログは意外とおしゃべり

37 ラジオボタンじゃ安心できない

38 HIDDENの値を書き換えられた

39 リファラを信じちゃいけないよ

40 前のセッションが残ってるけど

41 どう移動するかはユーザー次第

42 そのクッキー、範囲が広すぎます

43 そのクッキー、有効期限が長すぎます

44 そのクッキー、中身が重要すぎます

45 ログインエラーが親切すぎる

46 タグ属性にスクリプト

47 スパムだって送り放題

48 生成ファイルに気をつけろ

49 ページあたり100万件でお願いします

50 全件マッチでアップアップ

51 テーブルに対して権限がありすぎる

52 独自証明書を信用しろだと?

53 長すぎて意味がなくなるパスワード

54 rootkitにヤラれるな

55 DoS攻撃に気をつけろ

56 侵入されてからじゃ遅いよね

Part 6 もっともっと不正アクセス対策

57 HTMLソースでバレバレ

58 JavaScriptで組み立てたSQL

59 ログイン、ログイン、またログイン

60 スクリプトに書いたパスワード

61 バックアップファイルにご用心

62 バックアップのパーミッション

63 大盤振る舞いなパーミッション

64 setuid禁止

65 まる見えテンポラリファイル

66 レンタルサーバのワナ

67 ファイル一覧は必要なの?

68 POSTもGETもいっしょくたかよ

69 デバッグモードは誰のため?

70 オプション設定が簡単すぎる

71 そんなオリジナリティなんかいらない

72 シンボリックリンクで攻撃だ

73 PATHを信頼しすぎちゃ危ない

74 時刻の同期は意外と大事

75 自分で自分にクラックを

書籍の購入や、商用利用・教育利用を検討されている法人のお客様はこちら

図書館での貸し出しに関するお問い合わせはよくあるお問い合わせをご確認ください。

利用許諾に関するお問い合わせ

本書の書影(表紙画像)をご利用になりたい場合は書影許諾申請フォームから申請をお願いいたします。

書影(表紙画像)以外のご利用については、こちらからお問い合わせください。

お問い合わせ

内容についてのお問い合わせは、正誤表、追加情報をご確認後に、お送りいただくようお願いいたします。

正誤表、追加情報に掲載されていない書籍内容へのお問い合わせや

その他書籍に関するお問い合わせは、書籍のお問い合わせフォームからお送りください。

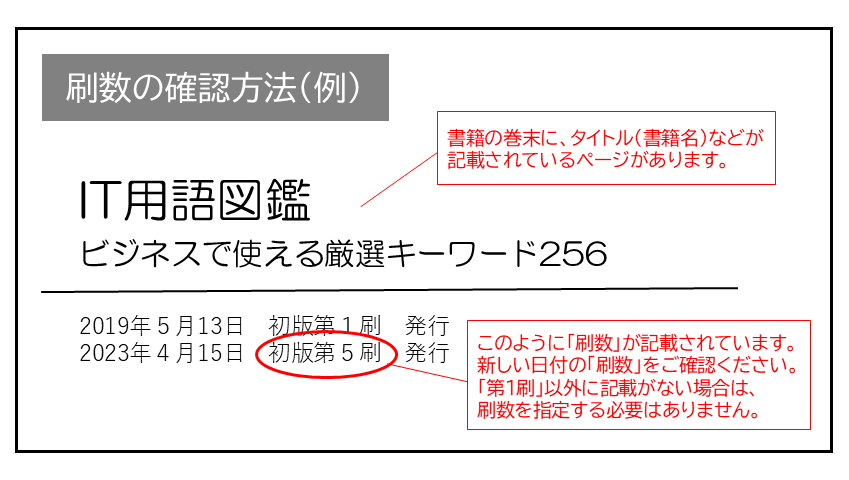

現在表示されている正誤表の対象書籍

書籍の種類:紙書籍

書籍の刷数:全刷

書籍によっては表記が異なる場合がございます

本書に誤りまたは不十分な記述がありました。下記のとおり訂正し、お詫び申し上げます。

対象の書籍は正誤表がありません。

| ページ数 | 内容 | 書籍修正刷 | 電子書籍訂正 | 発生刷 | 登録日 | ||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

| 11 上から10行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 43 下から4行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 43 下から5行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 96 上から1行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 97 上から1行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 105 下から8行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 106 上から13行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 108 文章の追加 |

|

2刷 | 未 | 1刷 | 2006.08.22 | ||||||

| 118 下から5行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 118 下から3行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 127 下から1行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 155 上から2,3,4,8,9,13,20行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 157 上表、例列クッキー行 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 184 下から2行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 210 上から1行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 211 中央HTMLソース下から3行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 259 上から8行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 | ||||||

| 264 上段HTMLソース下から2行目 |

|

2刷 | 未 | 1刷 | 2006.06.29 |

kaizen@名古屋de朝活読書会 さん

2017-03-15

#感想歌 #短歌 外疑う前に内部を疑えとてごわそうだと思われること 防衛しないという守り方書き換えが不能なディスクで公開すれば サーバの置き場所データベース分け、ファイアウォール全部禁止で 本物の臆病者はテストする環境用意でもそこが穴 いやならばSELinux検討と誘導されて覗いてみたり 他サイトで注文CSRFでCAPTCHA対抗大丈夫かな

トトス さん

2014-11-09

6時間ぐらいで読めた。2005年に書かれた本なので今では技術的に古い話かといえばそうではない。本書に書かれているセキュリティマインドは技術が変わっても気をつける点や意識はそこまで変わらないと思うからだ。アプリケーションに重きをおいているので、アプリケーションの脆弱性などプログラマーがアプリケーションを書く際に気をつけたほうが良い点を丁寧に説明されている。ここはこうした方がいいとコードが書かれているが正直さっぱりだったので、プログラミングを書く際にはこの本の内容を思い出して書こうと思う。おすすめの一冊です。

わたる~ん さん

2013-02-05

入門の入門。「はじめに」と「おわりに」にある、「セキュリティ・マインド」を忘れないようにしつつ、次の本を読もう。