ベテランが丁寧に教えてくれるネットワークの知識と実務

村嶋 修一 著

- 形式:

- 書籍

- 発売日:

- 2007年12月18日

- ISBN:

- 9784798113807

- 定価:

- 2,420円(本体2,200円+税10%)

- 仕様:

- A5・332ページ

- カテゴリ:

- ネットワーク・サーバ

- キーワード:

- #ネットワーク・サーバ・セキュリティ,#データ・データベース,#システム運用,#Web・アプリ開発

プロとして恥ずかしくない「知識」現場で役立つ「実務」を一から教えます!

本書は、ITエンジニアとして最低限知っておきたい基礎知識を解説した「知識編」と、実際の現場の実務内容とその勘どころを解説した「実務編」からなる本です。「知識編」では、ビットやデータ制御にはじまるコンピュータの基礎知識を、「実務編」では要求定義からハードの選定、設計、実装の基本までの、ITエンジニアの実務内容を学べます。

ITエンジニアとしても「ベテラン」の実力派著者陣が、丁寧にやさしく解説します。ITエンジニアとして体系的に基礎知識と実務内容を勉強したい新人はもちろん、プロとして恥ずかしくない知識や実務経験を持っているか、不安を感じている中堅エンジニアにもお勧めのシリーズです。

【知識編】

1章 ネットワークとプロトコル概要

1 ネットワークの機能

1.1 IPネットワークとルーティング

1.2 RFC

2 プロトコルの正体とは

2章 OSI7階層の思想

1 OSI7階層とは

2 各階層の目的

3 各階層の実現方法

3.1 プロトコルヘッダの受け渡し

3.2 メールの送信に見る実際の通信状態

3.3 メール入力からメールボックスに収納されるまで

4 第4層におけるパケット交換方式

3章 上位層のプロトコルの詳細

1 http

2 smtp

3 メールヘッダ

4 MIME

5 pop3

4章 第4層と第3層のプロトコル

1 第4層/トランスポート層

1.1 ポート番号による識別

1.2 UDP

1.3 TCP

2 第3層/ネットワーク層

2.1 IPアドレスとサブネットマスク

2.2 IPによる通信形態

2.3 クラス

2.4 CIDR

2.5 特別な意味を持つIPアドレス

3 ルーティング

3.1 Default Gateway

3.2 経路集約

3.3 ダイナミックルーティング

3.4 ダイナミックルーティングの判断に関する問題解決法

3.5 RIP

4 IPv4

5 IPv6

5.1 128ビットアドレス空間

5.2 スコープ

5.3 IPアドレスの表現方法

5.4 プラグアンドプレイ

5.5 近隣探索

5.6 エニーシャスト

5.7 ルーティングの集約

5.8 モバイルIP

5.9 セキュリティ

5.10 IPv6ヘッダ

5.11 拡張ヘッダ

5.12 ホップバイホップオプションヘッダ

5.13 ルーティングヘッダ

5.14 フラグメントヘッダ

5.15 暗号ペイロードヘッダ

5.16 認証ヘッダ

5.17 宛先オプションヘッダ

5.18 拡張ヘッダ内オプション

5章 第2層と第1層のプロトコル

1 第2層(データリンク層)の概要

2 イーサネット

2.1 CSNA/CD

2.2 イーサネットフレーム

2.3 MACアドレス

2.4 特殊なMACアドレス

2.5 NIC/LANポート

2.6 arp

3 ネットワーク間の中継

3.1 リピータ

3.2 ブリッジ/L2スイッチングハブ

3.3 ルータ/L3スイッチングハブ

3.4 コリジョンセグメントとブロードキャストセグメント

3.5 スイッチングハブの仕組み

3.6 VLAN(Virtual LAN)

3.7 冗長構成

4 PPPoE

4.1 PPP

4.2 PPPoE

4.3 PPPoA

5 第1層/物理層の概要

5.1 イーサネットケーブル

5.2 無線LAN

5.3 xDSL回線

5.4 CATV

6 ネットワークの接続形態・利用形態

6.1 トポロジ

6.2 クライアントサーバーモデルとピアツーピアモデル

6章 裏方プロトコルとOSI7階層のまとめ

1 裏方プロトコル

1.1 DNS

1.2 DHCP

1.3 ICMP

1.4 NAT/NAPT

2 OSI7階層と実際の通信

7章 セキュリティ

1 セキュリティの必要性

2 パケットフィルタリング

2.1 IPアドレスでのフィルタリング

2.2 ポート番号でのフィルタリング

2.3 ACKフラグによるフィルタリング

2.4 ステートフルインスペクション

2.5 プロトコル番号

3 ファイアウォール

3.1 ファイアウォールの種類

3.2 ファイアウォールの構成

3.3 トロイの木馬/ウイルス対策

4 暗号

4.1 共通鍵方式と公開鍵方式

4.2 DES

4.3 AES

4.4 RSA

4.5 PGP

4.6 Diffie-Hellman

4.7 SSL

4.8 IPsec

5 認証

5.1 ハッシュ関数

5.2 MD5

5.3 SHA-1

5.4 HMAC

5.5 PAPとCHAP

5.6 RADIUS

5.7 Kerberos

5.8 X.509証明書

【実務編】

8章 階層別トラブルシュートツール

1 上位層と下位層の障害を切り分ける

1.1 ping

1.2 traceroute

1.3 nslookup

1.4 ipconfig

1.5 route

2 第1層/第2層を確認する

2.1 arp

2.2 機器確認

3 上位層が稼動しているか確認する

3.1 telnetによる確認

4 その他の確認方法

4.1 バイナリ通信をするサービスの確認

4.2 LANアナライザー

5 監視の仕組み

5.1 syslog

5.2 snmp

5.3 死活確認

6 トラブルシュートを実践する

9章 設計から運用まで

1 設計とは何か

2 各プロセス概要

3 ユーザー側の仕事

3.1 REPの提示

3.2 要求仕様

4 実装側の仕事

4.1 提案

4.2 要件定義

4.3 技術検証

4.4 設計

4.5 実装

5 運用側の仕事

5.1 監視と性能評価

5.2 トラブルシュート

5.3 問題点の認識と改善案検討

10章 実務おけるセキュリティの考え方

1 リスク分析とは

2 リスク分析の具体的検討

3 脆弱性の対策と事業継続計画

3.1 脆弱性を排除する

3.2 事業継続計画を考える

【付録】

11章 ネットワークをセキュリティを実装する

1 ネットワークを実装する

1.1 DNSの実装

1.2 Webサーバーの実装

2 セキュリティを実装する

2.1 SSLの実装

2.2 パケットフィルタの実装

12章 ルーティング実装

1 ルーティング設計

2 ルーティング実装

3 動作確認

プロの勘所

RFCとは?

情報はエンジニアの通貨

ちょっぴり背伸びをする

「作業」と「仕事」の違いとは?

ユーザーの「方法」の提示には要注意!

目的を把握する事がプロの基本

ユーザーが当たり前を省略する心理

立場が違えば目的も違う

「わからなければ、必ず調べる」事がスキルアップに直結する

企業の目的とは?

ドキュメントを書くときのコツは?

手を抜くために手間をかける

書籍の購入や、商用利用・教育利用を検討されている法人のお客様はこちら

図書館での貸し出しに関するお問い合わせはよくあるお問い合わせをご確認ください。

利用許諾に関するお問い合わせ

本書の書影(表紙画像)をご利用になりたい場合は書影許諾申請フォームから申請をお願いいたします。

書影(表紙画像)以外のご利用については、こちらからお問い合わせください。

お問い合わせ

内容についてのお問い合わせは、正誤表、追加情報をご確認後に、お送りいただくようお願いいたします。

正誤表、追加情報に掲載されていない書籍内容へのお問い合わせや

その他書籍に関するお問い合わせは、書籍のお問い合わせフォームからお送りください。

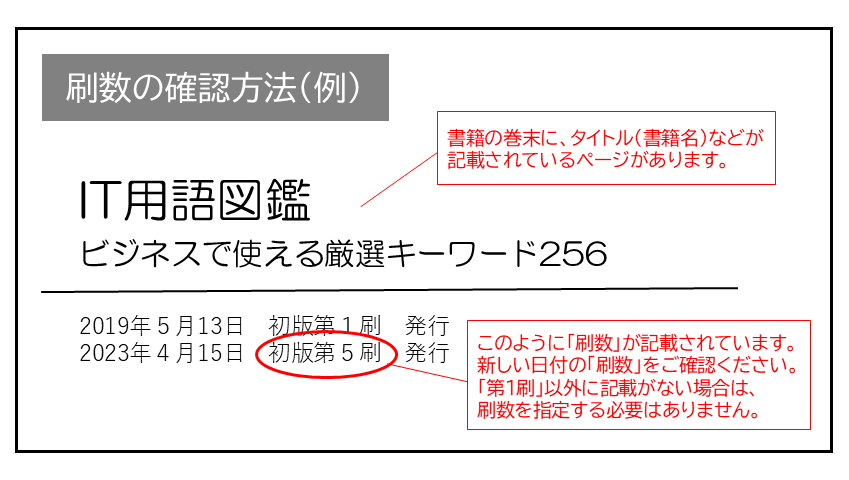

現在表示されている正誤表の対象書籍

書籍の種類:紙書籍

書籍の刷数:全刷

書籍によっては表記が異なる場合がございます

本書に誤りまたは不十分な記述がありました。下記のとおり訂正し、お詫び申し上げます。

対象の書籍は正誤表がありません。

| ページ数 | 内容 | 書籍修正刷 | 電子書籍訂正 | 発生刷 | 登録日 | ||||

|---|---|---|---|---|---|---|---|---|---|

| 033 図2-8 SMTPのフェンス図 |

|

3刷 | 未 | 2刷 | 2009.05.08 | ||||

| 043 4行目 |

|

2刷 | 未 | 1刷 | 2008.05.13 | ||||

| 045 表3-4 ステータスコードの302 |

|

3刷 | 未 | 2刷 | 2009.05.13 | ||||

| 074 12行目 |

|

3刷 | 未 | 2刷 | 2009.05.19 | ||||

| 078 9行目 |

|

3刷 | 未 | 2刷 | 2009.05.19 | ||||

| 079 図4-14の最下段のアドレス |

|

2刷 | 未 | 1刷 | 2008.03.19 | ||||

| 080 図4-16 ルータCのルーティングテーブルのインターフェイス |

|

2刷 | 未 | 1刷 | 2008.03.19 | ||||

| 080 図4-16 ルータCのルーティングテーブルの 宛先:default に対する、 次のルータ |

|

3刷 | 未 | 2刷 | 2009.05.19 | ||||

| 081 図4-16 ルータFのルーティングテーブルのインターフェイス |

|

2刷 | 未 | 1刷 | 2008.03.19 | ||||

| 081 図4-16のルータIのルーティングテーブルのインターフェイス |

|

2刷 | 未 | 1刷 | 2008.03.19 | ||||

| 081 図4-16 ルータFのルーティングテーブル 宛先:default に対するアドレス |

|

3刷 | 未 | 2刷 | 2009.05.19 | ||||

| 081 図4-16 ルータHのルーティングテーブルの 宛先:default に対する、次のルータ |

|

3刷 | 未 | 2刷 | 2009.05.19 | ||||

| 081 図4-16 ルータIのルーティングテーブルの 宛先:default に対するアドレス |

|

3刷 | 未 | 2刷 | 2009.05.19 | ||||

| 084 図4-17 |

|

2刷 | 未 | 1刷 | 2008.05.13 | ||||

| 086 下から4行目 |

|

2刷 | 未 | 1刷 | 2008.05.13 |

タクタク(油田) さん

2010-05-19

やること無さ過ぎて、上司に読めと言われて読んだ。実務とかやったことないけど、とりあえず全部読んだ。

魑魅魍魎 さん

2010-04-23

「知識」と「実務」の二部構成になってはいるものの,「実務」の方はネットワークとの関わりは少なく,蛇足的な印象が拭えない.知識篇にしても,定義が曖昧だったり,説明されていない言葉がところどころで使われており,お世辞にも読み易い,とは言い難い.ある程度知識があり,もう一冊,というのなら良いのかもしれないが,これ一冊で勉強するには難しい.