Androidアプリ開発のためのセキュリティ入門 体験して学ぶ16の脆弱性とその対策

小西 達也 著

- 形式:

- 電子書籍

- 発売日:

- 2025年11月06日

- ISBN:

- 9784798184876

- 価格:

- 3,520円(本体3,200円+税10%)

- カテゴリ:

- プログラミング・開発

- キーワード:

- #プログラミング,#開発環境,#開発手法,#Web・アプリ開発

脆弱性に強いアプリを作るために。

Androidアプリ開発者のための、セキュリティ実践入門!

■モバイルアプリのセキュリティは学びづらい?

スマートフォンが生活の一部となった今、モバイルアプリは常に攻撃のリスクにさらされています。ユーザーの情報を守るためにも、セキュリティ対策は開発者にとって不可欠な要件です。

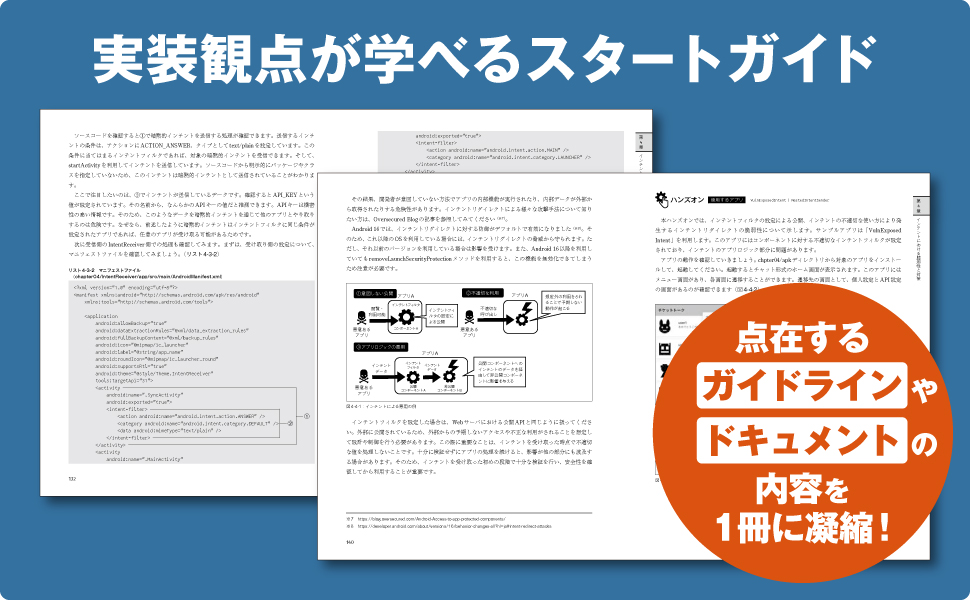

一方で、Androidアプリ開発に必要なセキュリティ知識を学ぼうとして、苦労している方も多いのではないでしょうか。公式ドキュメントや各種ガイドラインが点在しており、「実際の開発にどう生かせばいいのか」をつかみにくいのが現実です。

■本書の特徴

本書は、Androidアプリ開発者が最低限押さえるべきセキュリティの基礎と、すぐに実践できる対策を、ハンズオン形式で体系的に解説した入門ガイドです。日々セキュリティ課題に向き合ってきた著者が、開発の現場で本当に役立つノウハウを、丁寧かつ実践的にまとめています。

たとえば、次のような「モバイルならでは」のセキュリティに関するトピックを、コードの実例とともに具体的に解説します。

・マニフェストファイルの適切な設定

・インテントにおける入力値の検証

・機密情報を取り扱う際の注意点

・WebViewの適切な実装

・ネットワークや証明書の適切な設定

各リスクの仕組みや想定される攻撃手法を理解したうえで、脆弱なコードを実際に動かしてみることで、対策の重要性と効果を実感できる構成になっています。

★本書のハンズオンは、Windows/MacのどちらのOSでも実行できます。また、サンプルアプリの起動・操作はAndroid Studioのエミュレータ上で行うため、実機の用意は必要ありません。

■本書の対象読者

・Androidアプリ開発者(経験2~3年程度)

・モバイルアプリのセキュリティに関心がある人

・セキュリティガイドラインを読んでもピンと来なかった人

※本電子書籍は同名出版物を底本として作成しました。記載内容は印刷出版当時のものです。

※印刷出版再現のため電子書籍としては不要な情報を含んでいる場合があります。

※印刷出版とは異なる表記・表現の場合があります。予めご了承ください。

※プレビューにてお手持ちの電子端末での表示状態をご確認の上、商品をお買い求めください。

(翔泳社)

付属データはこちら

書籍の購入や、商用利用・教育利用を検討されている法人のお客様はこちら

図書館での貸し出しに関するお問い合わせはよくあるお問い合わせをご確認ください。

利用許諾に関するお問い合わせ

本書の書影(表紙画像)をご利用になりたい場合は書影許諾申請フォームから申請をお願いいたします。

書影(表紙画像)以外のご利用については、こちらからお問い合わせください。

お問い合わせ

内容についてのお問い合わせは、正誤表、追加情報をご確認後に、お送りいただくようお願いいたします。

正誤表、追加情報に掲載されていない書籍内容へのお問い合わせや

その他書籍に関するお問い合わせは、書籍のお問い合わせフォームからお送りください。

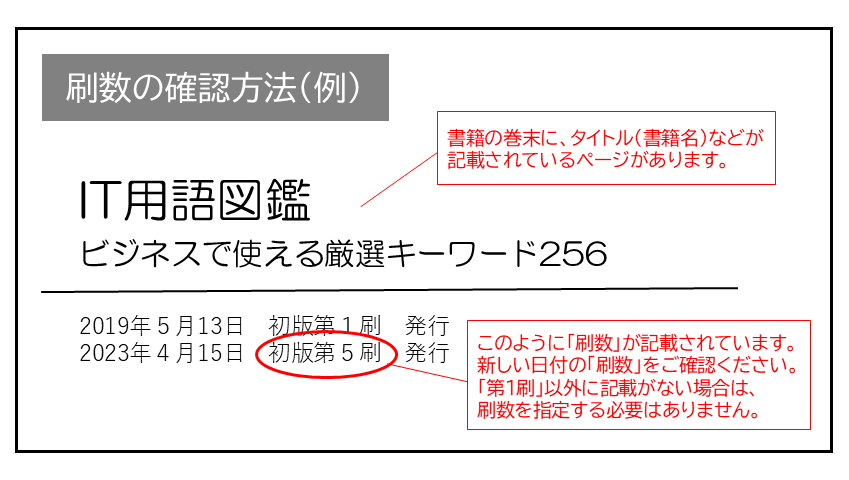

現在表示されている正誤表の対象書籍

書籍の種類:電子書籍

書籍の刷数:全刷

書籍によっては表記が異なる場合がございます

本書に誤りまたは不十分な記述がありました。下記のとおり訂正し、お詫び申し上げます。

対象の書籍は正誤表がありません。

| ページ数 | 内容 | 書籍修正刷 | 電子書籍訂正 | 発生刷 | 登録日 | ||||||

|---|---|---|---|---|---|---|---|---|---|---|---|

| 034 アプリ名 |

|

未 | 未 | 1刷 | 2025.12.09 | ||||||

| 101 drozerのコマンドライン |

|

未 | 未 | 1刷 | 2025.12.09 | ||||||

| 267 図7-2-6の吹き出し部分 |

|

未 | 未 | 1刷 | 2025.12.09 |