Get! CompTIA Security+ セキュリティ社会の必修科目(試験番号:SY0-501)

鈴木 朋夫 著

(株)ウチダ人材開発センタ 著

- 形式:

- 書籍

- 発売日:

- 2018年12月25日

- ISBN:

- 9784798160399

- 定価:

- 4,950円(本体4,500円+税10%)

- 仕様:

- B5・400ページ

- カテゴリ:

- ベンダー資格

- キーワード:

- #IT関連資格,#情報処理技術者試験,#開発環境,#システム運用

- シリーズ:

- Get! CompTIA

CompTIA認定資格は1993年の実施以来、全世界で200万人以上に取得されている、信頼性の高いベンダーニュートラルな国際IT資格です。技術知識やスキルだけでなく、実際のIT業務の現場で必要となる「状況判断」や「現場対応」など、問題解決のための「実務能力」を問われる点が大きな特徴です。

日本国内におけるセキュリティ人材の不足が大きな社会問題となっている今、人材の育成は企業、教育機関における必須のテーマとなっています。本書はセキュリティの総合スキルを評価する「CompTIA Security+」の受験対策書です。執筆はCompTIA資格試験を知り尽くした著者が担当。試験範囲をもれなくカバーしつつ、わかりやすい解説と章末のチェック問題により、セキュリティの基礎知識から具体的なスキル習得までを身につけることができます。

発行:(株)ウチダ人材開発センタ

第1章 情報セキュリティの概要

1.1 セキュリティとは

1.2 情報セキュリティとは

第1章 チェック問題

第1章 チェック問題の解答と解説

第2章 暗号技術

2.1 暗号技術の用語と分類

2.2 対称鍵暗号

2.3 非対称鍵暗号

2.4 一方向暗号

2.5 否認防止とディジタル署名

2.6 鍵の管理

2.7 多様な暗号技術の実装と利用

第2章 チェック問題

第2章 チェック問題の解答と解説

第3章 ネットワークと認証の基礎

3.1 ネットワークモデル,機器とプロトコル

3.2 パケットの構造と取り扱い

3.3 IPの基礎

3.4 TCPとUDP,NAT

3.5 インフラに使用するアプリケーションプロトコル

3.6 HTTPとWebベースアプリケーション

3.7 メールシステム

3.8 認証の基礎

第3章 チェック問題

第3章 チェック問題の解答と解説

第4章 セキュアなプロトコルとサービス

4.1 IPsec

4.2 TLS/SSLと対応するアプリケーションプロトコル

4.3 DNSSEC

4.4 さまざまなセキュリティプロトコルとサービス

第4章 チェック問題

第4章 チェック問題の解答と解説

第5章 攻撃の概要

5.1 攻撃者の行動とツール

5.2 基本的な攻撃

5.3 DNS への攻撃

5.4 さまざまな攻撃

5.5 Web ベースアプリケーションへの攻撃

5.6 マルウェア

5.7 ソーシャルエンジニアリング

5.8 複合型の攻撃

第5章 チェック問題

第5章 チェック問題の解答と解説

第6章 情報セキュリティポリシーとぜい弱性検査

6.1 情報セキュリティポリシーの概要

6.2 資産管理(アセットマネジメント)

6.3 情報セキュリティポリシーの人的な管理策

6.4 情報セキュリティポリシーの他の規定と多層防御

6.5 リスク

6.6 リスクの管理(マネジメント)

6.7 ぜい弱の検査と技法

第6章 チェック問題

第6章 チェック問題の解答と解説

第7章 ユーザー認証の技術

7.1 識別の詳細

7.2 基礎的なユーザー認証技術

7.3 高度なユーザー認証技術

7.4 PKI とディジタル証明書

7.5 PGP/GPG

第7章 チェック問題

第7章 チェック問題の解答と解説

第8章 アクセス制御(ホストとネットワーク)

8.1 リソースアクセスの制御

8.2 ホスト(コンピュータ)へのアクセス制御と強化の実装

8.3 ネットワークのアクセス制御

第8章 チェック問題

第8章 チェック問題の解答と解説

第9章 変更管理,パッチ,アプリケーションセキュリティの強化

9.1 変更管理,パッチ,Trusted OS

9.2 アプリケーションセキュリティの強化

第9章 チェック問題

第9章 チェック問題の解答と解説

第10章 環境整備,物理セキュリティ

10.1 情報セキュリティのための環境整備

10.2 物理セキュリティと装置のセキュリティ

第10章 チェック問題

第10章 チェック問題の解答と解説

第11章 無線 LAN

11.1 無線 LAN

11.2 無線 LAN のセキュリティ

第11章 チェック問題

第11章 チェック問題の解答と解説

第12章 仮想化技術とクラウド

12.1 仮想化技術

12.2 クラウド

第12章 チェック問題

第12章 チェック問題の解答と解説

第13章 モバイル機器の利用とセキュリティ

13.1 モバイルデバイスとその管理方法

13.2 SNSの利用

第13章 チェック問題

第13章 チェック問題の解答と解説

第14章 モニタリングと侵入検知,ログ

14.1 動作状況監視

14.2 侵入検知とファイルの検査

14.3 ログシステム

14.4 SIEM

第14章 チェック問題

第14章 チェック問題の解答と解説

第15章 インシデント管理,フォレンジックス

15.1 インシデント管理

15.2 フォレンジックス

第15章 チェック問題

第15章 チェック問題の解答と解説

第16章 冗長構成,バックアップ,事業継続性とサイバーレジリエンス

16.1 冗長構成

16.2 バックアップ

16.3 事業継続性とサイバーレジリエンス

第16章 チェック問題

第16章 チェック問題の解答と解説

書籍の購入や、商用利用・教育利用を検討されている法人のお客様はこちら

図書館での貸し出しに関するお問い合わせはよくあるお問い合わせをご確認ください。

利用許諾に関するお問い合わせ

本書の書影(表紙画像)をご利用になりたい場合は書影許諾申請フォームから申請をお願いいたします。

書影(表紙画像)以外のご利用については、こちらからお問い合わせください。

お問い合わせ

内容についてのお問い合わせは、正誤表、追加情報をご確認後に、お送りいただくようお願いいたします。

正誤表、追加情報に掲載されていない書籍内容へのお問い合わせや

その他書籍に関するお問い合わせは、書籍のお問い合わせフォームからお送りください。

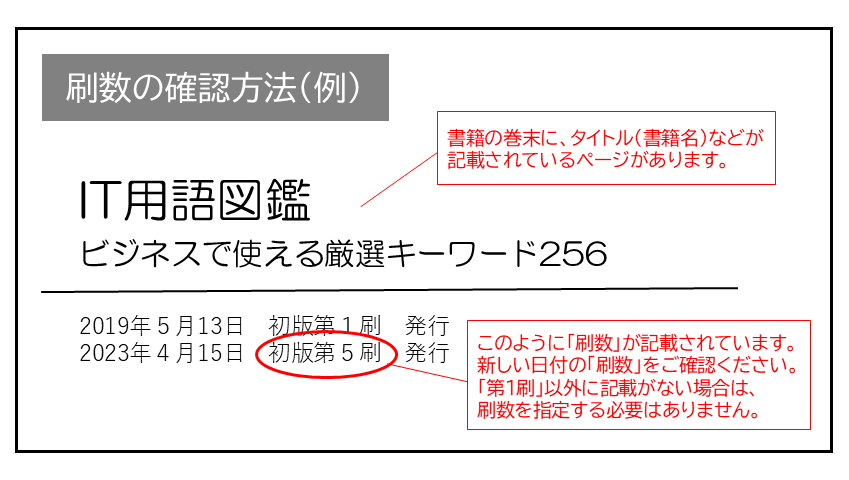

現在表示されている正誤表の対象書籍

書籍の種類:紙書籍

書籍の刷数:全刷

書籍によっては表記が異なる場合がございます

本書に誤りまたは不十分な記述がありました。下記のとおり訂正し、お詫び申し上げます。

対象の書籍は正誤表がありません。

| ページ数 | 内容 | 書籍修正刷 | 電子書籍訂正 | 発生刷 | 登録日 | ||||

|---|---|---|---|---|---|---|---|---|---|

| 201 A1の正解と解説 |

|

未 | 未 | 1刷 | 2019.12.20 |

.png)